2. Kommunikation in Netzwerken KL 9

Johannes Piontek

Grundbegriff

-

Finde eine eigene Begriffsbestimmung für Kommunikation.

-

Schau dir dazu eventuell mal diese Video an:

-

-

-

Vergleiche dann mit dem nachfolgenden Vorschlag.

Kommunikationsbegriff

-

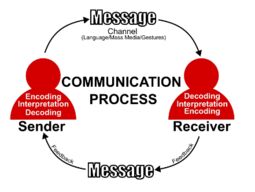

Kommunikation ist ein Vorgang, bei dem Informationen zwischen zwei Partnern ausgetauscht werden.

-

Dabei nimmt, auch abwechselnd, ein Partner die Rolle eines Senders, der andere die des Empfängers ein.

-

Die Information muss zu diesem Zweck vom Sender in einem kommunizierbaren Zeichensystem (als Daten) dargestellt und vom Empfänger geeignet gedeutet werden.

-

Ein Datum (Plur. Daten) ist ein Zeichen oder eine ganze Folge von Zeichen, die man zur Darstellung von Information benutzt.

-

Elemente der Kommunikation

-

Jeder Kommunikationsvorgang – ob ein Gespräch auf dem Schulhof oder das Verschicken einer WhatsApp-Nachricht – benötigt bestimmte Grundbausteine:

-

Sender 👤: Wer die Nachricht verschickt.

-

Empfänger 👥: Wer die Nachricht erhält.

-

Informationen (Nachricht) ✉️: Der eigentliche Inhalt. Erfordert geistige Leistung.

-

Daten (Protokoll) 📜: Zeichen und Regeln (z. B. bekannte Sprache, Gesten, Bilder, Melodien) sind die Träger der Informationen.

-

Signale (Medium) 📶: die physikalische Übertragung (z. B. elektrisch, akustisch, optisch, haptisch, olfaktorisch, gustatorisch) sind das technische Medium.

-

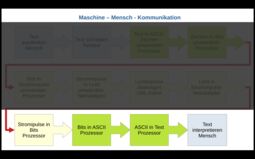

Die Informationskette könnte also so aussehen:

-

- Mensch →

- codiert Information in Daten →

- Medium überträgt die Daten durch Signale →

- Mensch empfängt Daten →

- decodiert die Daten zu Informationen

Kommunikationsformen

-

Kommunikation dient dem Informationsaustausch.

Zur Kommunikation gehören mindestens zwei Partner. Einer gibt Informationen weiter, der andere nimmt sie auf.

Häufig findet dabei ein Dialog statt, bei dem sich die Rollen der beiden Kommunikationspartner, Informant bzw. Informierter oder auch Sender bzw. Empfänger zu sein, abwechseln.

-

Betrachtet werden muss jeweils, bis wohin die Kommunikation verfolgt wird.

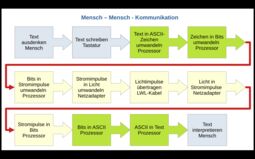

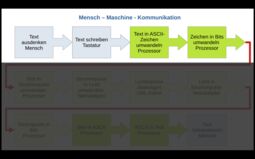

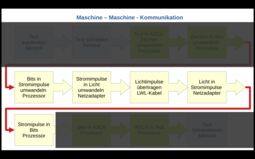

Kommunikationsformen

-

Wichtig ist, das Informationen immer nur von Menschen oder einem von Menschen erstellten System (und somit mit menschlicher Intelligenz) interpretiert werden können.

-

Reiner Datenaustausch ist ein Teil der Kommunikation.

-

-

-

-

-

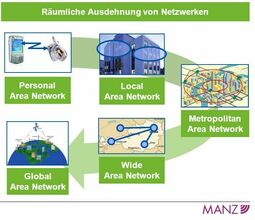

Netzwerke von digitalen Systemen

Netzwerke von Informatiksystemen (Computernetze)

-

Definition

-

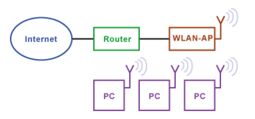

Ein Netzwerk ist ein System gekoppelter (kabelgebunden/kabellos) Datenverarbeitungsgeräte (Computer), die ohne menschlichen Eingriff Daten austauschen können und Ressourcen (Drucker, Datenbanken, digitale Tafeln, Internet, Dateien, Laufwerke) gemeinsam nutzen.

-

Nutzmerkmale von Netzwerken

Nutzmerkmale

-

Datenverbund: Die Netzstationen können auf die Datenbestände anderer Netzstationen zugreifen. Datenträgertransporte werden vermieden, die Aktualität verbessert und die Datenspeicherung vereinfacht.

-

Kommunikationsverbund: Alle Rechner im Netz können miteinander kommunizieren und Daten austauschen.

-

Funktionsverbund: Eine Netzstation kann Dienste anderer Netzstationen aufrufen und diese damit ihrem Nutzer zur Verfügung stellen. (Datenbanken, Netzwerkdrucker)

-

Verfügbarkeits- u. Lastverbund: Bei Ausfall von Netzstationen können deren Aufgaben von anderen übernommen werden bzw. Aufträge von hoch belasteten Stationen werden an weniger belastete Stationen weitergeleitet.

Arbeitsblatt Kommunikation + Netzwerke

Analogie Mensch - Gesellschaft

-

Die Idee:

Gegenüberstellung Gesellschaft - menschlicher Organismus.

-

Das Prompt:

"Ich möchte die Gesellschaft bzw. Wirtschaft mit dem menschlichen Organismus vergleichen bzw. gleichsetzen. Dazu habe ich mir folgende Gegenüberstellungen überlegt: Unternehmen/Haushalte entsprechen den Organen des Körpers, Güter entsprechen Nahrung, Produktion entspricht Stoffwechsel, Datennetzwerke entsprechen den Nerven, Geld entspricht Blut, Informationen entsprechen Nervenreizen. Erstelle eine Grafik, z.B. in Form einer Mindmap, die diese Analogie anschaulich darstellt."

-

Beachte:

Rechtschreibfehler, halluzinierte Begriffe

-

-

-

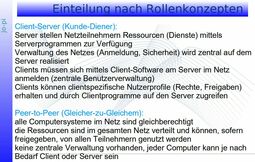

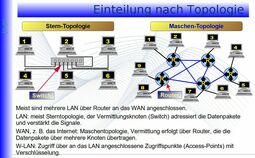

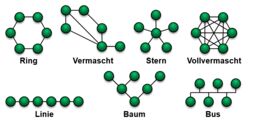

Grundkonzepte und Topologien

Einteilung von Netzwerken

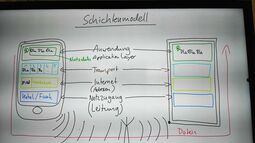

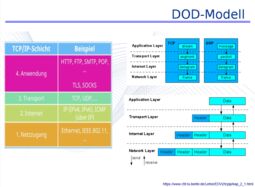

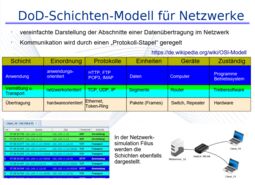

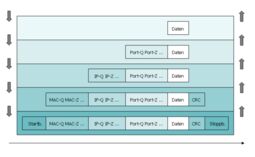

Schichtenmodell der Kommunikation

Schichtenmodell in der Praxis

Schichtenmodelle im Detail

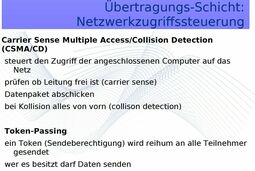

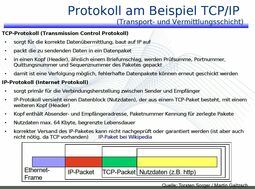

Regeln für Kommunikation - Protokolle

Zielstellung

-

Zu jeder Schicht gehören Regeln, wie die Kommunikation untereinander und zwischen den Schichten verläuft. Diese Regeln heißen Protokolle.

-

Lerne die verschiedenen Protokolle, ihre Aufgaben und ihre Position im Kommunikationsprozess kennen.

-

Erarbeite, welche Fehler bei Kommunikation auftreten können und wie Protokolle dies vermindern können.

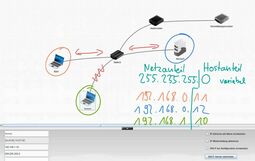

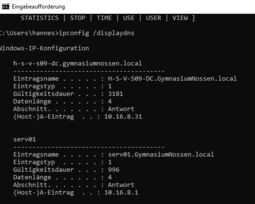

IP-Adressen

-

IP-Adressen und Routing

-

- Jedes Gerät (Computer, Drucker, Switch, Router, Firewall) im Netz benötigt eine eindeutige Adresse.

- Die IP-Adresse besteht bei IPv4 aus 4 bzw. bei IPv6 aus 16 Bytes, sie darf nicht doppelt vorkommen.

Jedes Byte hat einen dezimalen Wert von 0 bis 255 bzw. hexadezimal von 00 bis FF.

Beispiel

IPv4: 192.168.001.031,

IPv6: 2001 : db8 : : 1 : 0 : 0 : 1

-

- Um das entsprechende Netzwerksegment zu identifizieren ist eine Subnaetzmaske erforderlich. Sie definiert den sog. Netzwerkanteil und den Hostanteil einer IP-Adresse.

-

- Die Vergabe der IP-Adressen kann sowohl fest (statisch) als auch variabel (dynamisch) erfolgen. (Beispiel: Einwahlverbindung ins Internet)

- Als Routing bezeichnet man das Finden einer Transportroute von Netzwerkstation zu Netzwerkstation (Router) unter Verwendung von Routingtabellen.

- Jeder Router hat darin die Adressen mehrerer Netzstationen gespeichert und „probiert“ aus, auf welchem Weg es weiter geht, bis das Ziel erreicht ist. Dabei soll möglichst die beste Route gefunden werden.

- Bei einem Router treffen also mehrere Datenpfade aus unterschiedlichen Netzen zusammen; er hat fallweise zu entscheiden, auf welchem Weg die ankommenden Informationspakete weiterzuleiten sind.

-

-

Spezielle Netzwerkadressen:

-

Die Netzwerkadresse (x.x.x.0)

Dies ist die Identität des gesamten Netzwerks.

-

Funktion: Sie wird genutzt, um das Subnetz selbst zu definieren und zu adressieren. In Routing-Tabellen wird diese Adresse verwendet, damit Router wissen, wohin sie Datenpakete für diesen gesamten Adressbereich schicken müssen.

-

2. Die Broadcastadresse (x.x.x.255)

Dies ist die Rundruf-Adresse für alle Teilnehmer innerhalb des Netzwerks.

-

Funktion: Wenn ein Gerät ein Datenpaket an die x.x.x.255 schickt, wird dieses Paket an alle Geräte in diesem Subnetz gleichzeitig ausgeliefert. Das ist nützlich für Dienste, die nach anderen Geräten suchen (z. B. wenn dein PC einen Drucker im Netzwerk finden will oder ein Router "Hallo" an alle schickt).

-

Wichtig: Da die Broadcast-Adresse eine "An alle"-Nachricht auslöst, ist sie aus Sicherheitsgründen oft auf Router-Ebene eingeschränkt, um sogenannte Broadcast-Stürme zu verhindern.

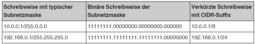

Netzwerksegmente und Subnetzmaske

-

CIDR - Classless Inter-Domain Routing

-

CIDR (Classless Inter-Domain Routing) ist ein Verfahren, bei dem bei einer IP-Adresse der Netzwerkanteil über ein Suffix vom Hostanteil abgegerenzt wird.

-

Vereinfacht ausgedrückt ist das Suffix eine Schreibweise, die die Subnetzmaske abkürzt. Das Suffix gibt die Anzahl der aufeinander folgenden 1er Bits in der Subnetzmaske an.

-

DNS

-

DNS steht für "Domain Name System". Man könnte es sich wie das Telefonbuch des Internets vorstellen.

-

Stell dir vor, du möchtest einen Freund anrufen, weißt aber seine Telefonnummer nicht. Du suchst seinen Namen in einem Telefonbuch und findest die zugehörige Nummer. So funktioniert DNS, nur statt einer Telefonnummer, findest es die IP-Adresse einer Website, die du besuchen möchtest.

-

Beispiel:

Wenn du in im Webbrowser www.gymnossen.com eingibst, weiß der Computer nicht, auf welchem Server sich "www.gymnossen.de" befindet.

DNS arbeitet auf der Transportschicht.

Also fragt er das DNS, das antwortet mit der IP-Adresse, die zu www.gymnossen.de gehört. Dann verwendet der Computer diese IP-Adresse (auf der Internet-Verbindungsschicht), um die Verbindung mit dem Server und damit der Website herzustellen.

Datenschutz und Datensicherheit

Gibt's ein Problem?

-

Stell dir mal folgendes vor: Du sitzt in deinem Zimmer und arbeitest am Computer. Du chattest mit Freunden, postest ein neues Foto auf Instagram, kaufst dir ein cooles neues Videospiel online und recherchierst für dein nächstes Schulprojekt. Alles ganz normal, oder? Kein Problem!

Ja, gibt es!

-

Doch plötzlich sagt ein Freund dir, dass jemand deine privaten Fotos online gestellt hat. Oder noch schlimmer: Jemand hat Zugang zu deiner E-Mail erreicht und versendet jetzt Nachrichten in deinem Namen. Vielleicht erhältst du sogar eine Bestätigungsmail von einem Shop, in dem du nie etwas bestellt hast und der dir versichert, dass deine Bestellung bald ankommt.

-

Stelle dir vor, das passiert dir. Deine Aktivitäten im Internet, deine Privatsphäre, sind nicht mehr sicher. Private Informationen, die niemand sehen sollte, sind plötzlich für jeden im Internet sichtbar.

-

Genau hier kommen Datenschutz und Datensicherheit ins Spiel. Wie kannst du deine Informationen im Internet sicher halten? Wie schützt du dich vor Leuten, die an deine persönlichen Daten ran wollen? Warum ist es wichtig, starke Passwörter zu haben und diese nicht für verschiedene Dienste zu wiederholen? Was kann passieren, wenn deine privaten Daten in die falschen Hände geraten?

-

All diese Fragen werden wir klären und über die Themen sprechen, wenn wir uns mit Datenschutz und Datensicherheit in der digitalen Welt beschäftigen.

Datenschutz

-

Datenschutz dient dazu, die individuellen Rechte und Freiheiten einer Person zu wahren, insbesondere den Schutz der Privatsphäre, bei der Verarbeitung personenbezogener Daten.

-

Sie umfassen im Wesentlichen folgende Aspekte:

-

- Vertraulichkeit: Sicherstellung, dass Informationen nur von autorisierten Personen eingesehen oder abgerufen werden können.

- Integrität: Gewährleistung der Korrektheit und Integrität von Daten. Es sollte gewährleistet werden, dass die Veränderung von Daten nur in einer vertrauenswürdigen und nachvollziehbaren Weise stattfindet.

- Verfügbarkeit: Sicherstellung, dass autorisierte Personen jederzeit auf die benötigten Daten zugreifen können.

-

weitere wichtige Aspekte sind:

-

- Authentizität: Sicherstellung der Identität einer Person oder eines Systems. Es muss gewährleistet sein, dass die Person oder das System, das auf die Daten zugreift, tatsächlich die Person oder das System ist, das sie zu sein behaupten.

- Nichtabstreitbarkeit: Sicherstellung, dass eine durchgeführte Aktion oder ein Ereignis nicht abgestritten werden kann. Zum Beispiel, wenn eine E-Mail gesendet wird, sollte der Sender nicht leugnen können, dass er die E-Mail gesendet hat.

- Transparenz: Der Nutzer kann einsehen, wer auf seine Daten Zugriff hat oder hatte und zu welchem Zweck sie genutzt wurden.

- Datensparsamkeit: Es dürfen nur so viele Daten erhoben werden, wie für den bestimmten Zweck notwendig sind.

Maßnahmen zur Gewährleistung von Datenschutz und Datensicherheit

-

- Zugangskontrolle:

Passwörter, geschützte Räume, Verschlüsselung der Daten

-

- Backup:

Sicherheitskopien von Daten an sicheren Orten - Firewalls:

digitale Zugangssperren in einem Datennetz in Form von Software oder Hard- und Software - Hash:

berechneter Prüfwert einer Datei, der auf sicherem Weg übertragen wird und beim Empfänger neu berechnet wird

-

Hash-Generator:

-

Weiterführende Informationen

learningapps.org LINK

www.netplanet.org LINK

www.hashgenerator.de LINK